linux系统vps服务器 必要的简单安全配置

虽然说linux 系统比windows安全性要高一些,不过一些简单的安全配置也是必要的。

互联网上有很多工具采用字典方式扫描套取你的管理员密码,我们可以创造一些麻烦出来,增加被破译的可能性。一起看学习下入门级安全配置吧。

第一.远程管理端口.

修改ssh 的登陆端口,默认端口是22.扫描字典穷举密码他们都是从默认的开始.

如果你把端口改成4位数的也大大提高了他们的难度及时间.

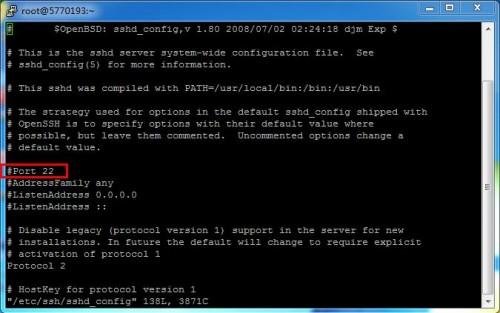

用vi命令来编辑ssh配置文件(vi命令要用到编辑和保存退出等几个简单命令如果不熟悉或者不会可以百度或者本站搜索):

vi /etc/ssh/sshd_config

找到#Port 22,去掉前面的#,并修改为Port 1998(此数字尽量用4位数,避免被占用其它端口),

然后,重启sshdservice sshd restart

别忘了重启后ssh客户端也要改新端口才可以登陆

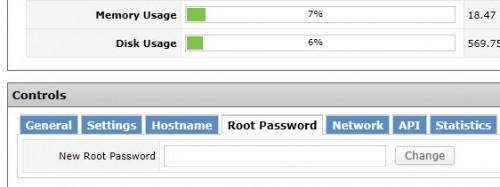

第二.给root用户设置一个强悍的密码最好是10位以上 字母+数字这样被字典破译的可能性就和中彩票一样难

这个一般后台可以修改如SolusVM 平台可以直接修改

如果是其它管理面板没有修改密码功能的话 也可以在ssh里面用 passwd 命令修改

输入两次即可

(当然也可以禁用root用户创建一个新用户给予root权限但老鹰认为必要性不大只要密码强大破译的可能性还是非常小的)

第三.小规模防御ddos 及 cc

ddos 出现以很多年了,国内机房90%都有一定的防御能力,(配置了硬件防火墙)攻击原理很简单就是用虚假数据包堵死你的网络,不过国外IDC 大多数是不提供防御的,我们只能用软件辅助,可以一定程度上减轻攻击.但这个和服务器硬件本身配置以及带宽还是有很大关系。一般也只能防御小规模的攻击, 流量大了还是会瘫痪。

windows 平台有软防和修改注册表来达到这个目的,linux 下软件今天介绍的是DDos deflate 和系统自带的iptables来,实现具体操作如下:

先确认一下 service iptables staus 服务一般默认都自带;

然后开始安装;

完成安装后显示如下:

安装完毕后显示如上图

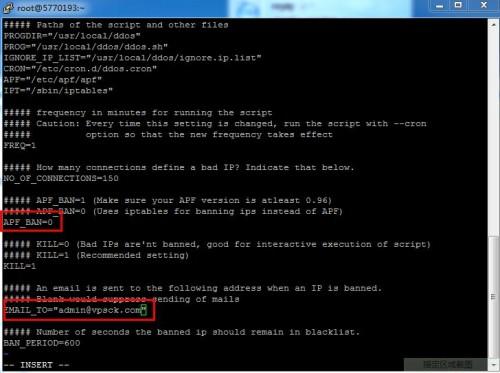

安装完成后需要对文件进行配置用vi编辑器

vi /usr/local/ddos/ddos.conf

这里主要是APF_BAN=1修改为0(使用iptables),另外EMAIL_TO=”root”可以将root修改为你的一个Email地址,这样系统办掉哪个IP,会有邮件提示你。

经过上述的配置基本安全配置就OK了,当然liunx 平台下还有很多同类的免费防火墙不过基本上都是英文文献.需要多学习练习才能实际部署

文章来源:老鹰博客 http://www.vpsck.com/355.html